我们的优势: 10年相关行业经验,专业设计师量身定制 设计师一对一服务模式,上百家客户案例! 企业保证,正规流程,正规合作 7*24小时在线服务,售后无忧

- Google发布Chrome 80.0.3987.132更新,修复CVE-2020-6420等4个安全漏洞

- https://www.023niu.com 2020-03-05 14:30:24

- Chrome更新包含4个安全漏洞,但是直到大多数用户安装它们后,所有详细信息才会发布。这有助于防止黑客专门针对未部署新版本的设备。

已有 422 人围观

- 堆溢出漏洞(FSC-2019-3):F-Secure Internet Gatekeeper应用程序解析,利用未经身份验证的远程代码执行漏洞

- https://www.023niu.com 2020-02-29 13:51:46

- 堆溢出漏洞(FSC-2019-3):F-Secure Internet Gatekeeper应用程序解析,利用未经身份验证的远程代码执行漏洞。

已有 554 人围观

- WordPress ThemeGrill Demo Importer插件漏洞:为未经身份验证的用户提供管理员特权。攻击者可以管理员身份登录控制网站。

- https://www.023niu.com 2020-02-18 14:12:15

- WordPress ThemeGrill Demo Importer插件漏洞:插件已更新,该漏洞为未经身份验证用户提供管理员特权。攻击者以管理员身份登录,将站点数据库恢复为默认状态,从而完全控制网站。

已有 374 人围观

- CVE-2019-0708 漏洞(远程桌面服务远程执行代码漏洞)的复现及测试

- https://www.023niu.com 2020-01-29 13:20:05

- 此漏洞是预身份验证,无需用户交互。成功利用此漏洞的攻击者可以在目标系统上执行任意代码。攻击者可随后安装程序;查看、更改或删除数据;或者创建拥有完全用户权限的新帐户。

已有 1330 人围观

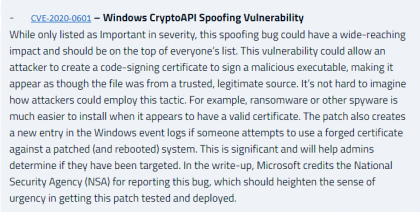

- CVE-2020-0601:CryptoAPI.dll椭圆曲线密码(ECC)证书验证绕过漏洞

- https://www.023niu.com 2020-01-16 11:29:50

- 随着Microsoft发布该修补程序,已经有多家媒体对此进行了报道,但是漏洞描述与官方公开文档之间存在一些差异,某些媒体在揭露事实,夸大事实,恶意投机和发布不负责任的虚假内容。

已有 419 人围观

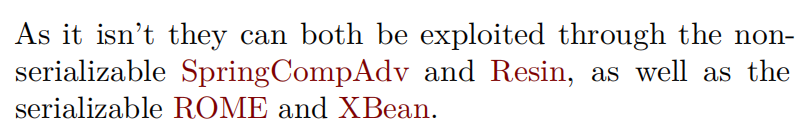

- Resin payload复现Hessian反序列化RCE漏洞

- https://www.023niu.com 2020-01-14 13:57:35

- Hessian是轻量级的RPC框架。 它基于HTTP协议传输,并使用Hessian二进制序列化,对于较大的数据包更友好。

已有 1616 人围观

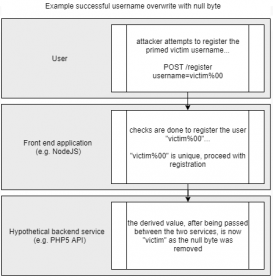

- “空字节溢出”漏洞:对一个标准Web应用的用户输入点进行Fuzzing测试

- https://www.023niu.com 2020-01-08 10:50:11

- 对一个标准Web应用的用户输入点进行了Fuzzing测试,就发现“空字节溢出”漏洞。

已有 458 人围观

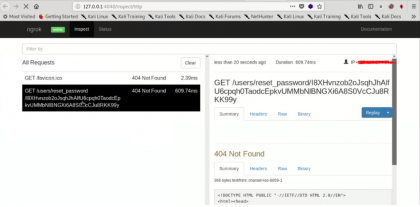

- 使用目标网站的“忘记密码”功能,在重置密码请求数据包中添加X-Forwarded-Host主机信息

- https://www.023niu.com 2020-01-05 20:36:40

- 使用目标网站的“忘记密码”功能,在重置密码请求数据包中添加X-Forwarded-Host主机信息,目标站点被诱使将密码重置链接重定向到其自己的服务器,从而完全劫持了受害者的帐户。

已有 369 人围观

- 最新CVE-2019-12181 Serv-U FTP Server < 15.1.7 - 本地提权漏洞

- 重庆网络安全 2019-06-19 22:44:54

- CVE-2019-12181 Serv-U 15 1 6 Privilege Escalation vulnerability found by:Guy Levin (@va_start - twitter com va_start) https: blog vastart dev

已有 1161 人围观

针对WastedLocker勒索软件样本的详细技术分析

https://www.023niu.com: 对于网络犯罪分子而言,在目标攻击中使用勒索软件已成为一种普遍现象。每月都有新的勒索软件攻击,有时甚至更频繁。在本文中,我们将对WastedLocker勒索软件的样本进行详细的技术分析。

2020-08-21 13:41:18 )416( 亮了

搭建企业蜜网时如何在内网区域变“废”为宝

https://www.023niu.com: 正常情况下是在公网,DMZ和内网办公区域中部署三层蜜罐系统。今天,我们仅讨论在搭建企业蜜网时如何在内网区域变“废”为宝,而不仅仅是几个可怜的蜜罐。

2020-08-21 12:58:02 )598( 亮了

漏洞复现分析之通达OA

https://www.023niu.com: 目标文件用于确定用户是否登录。如果没有登录,则无法上传。因此,删除此文件可以成功上传webshell。

2020-08-20 11:19:08 )568( 亮了

APP客户端身份验证绕过漏洞:使用Android平台集成开发环境Android Studio安全测试,获取用户密码

https://www.023niu.com: 在授权安全性测试中,使用Android Studio(一个用于Android平台的集成开发环境)来发现APP客户端身份验证绕过漏洞并获取用户密码。

2020-08-19 12:39:42 )1008( 亮了

流氓应用程序收集隐私:分析Apple设备剪贴板上泄漏GPS信息的潜在危险

https://www.023niu.com: 分析Apple设备剪贴板上泄漏GPS信息潜在危险。当 iPhone或iPad用户使用APP时,不可避免某些APP会请求打开定位权限,以便获得用户的当前位置,例如地图,外卖店和其他生活方式的应用程序。

2020-03-17 14:56:42 )352( 亮了

CVE-2019-17016 Firefox浏览器漏洞:使用单个注入点提取CSS数据

https://www.023niu.com: Firefox浏览器中发现了一个安全漏洞。此漏洞为CVE-2019-17016。在分析此安全漏洞时发现了一种新技术,该技术使用单个注入点从Firefox浏览器中提取CSS数据。

2020-03-16 17:40:03 )300( 亮了