我们的优势: 10年相关行业经验,专业设计师量身定制 设计师一对一服务模式,上百家客户案例! 企业保证,正规流程,正规合作 7*24小时在线服务,售后无忧

- CVE-2019-16662,CVE-2019-16663:rConfig网络设备配置管理工具的两个远程代码执行漏洞分析

- https://www.023niu.com 2020-02-04 10:28:30

- rConfig是一个开源网络设备配置管理实用程序,借助rConfig,网络工程师可以快速,频繁地管理网络设备的快照,其中找到两个远程代码执行漏洞CVE-2019-16662,CVE-2019-16663。

已有 835 人围观

- Sudo漏洞(CVE-2019-18634):在某些配置下,它可能允许低特权用户或恶意程序在Linux或macOS系统上以root用户身份执行命令。

- https://www.023niu.com 2020-02-05 11:49:49

- Sudo是常用的实用程序之一,预装在macOS设备和几乎所有UNIX或Linux操作系统上的重要命令,为用户提供了不同的特权,可在不切换操作环境的情况下运行应用程序或命令。

已有 1223 人围观

- CVE-2019-1215漏洞成因分析:用后释放漏洞,ws2ifsl.sys中,实现本地提权

- https://www.023niu.com 2020-02-10 11:10:42

- 分析用后释放漏洞(CVE-2019-1215)成因,该漏洞存在于ws2ifsl sys中,一旦成功利用,攻击者将有可能实现本地提权。在Windows 10 19H1(1903)x64平台上进行测试。

已有 439 人围观

- Apereo CAS 4.X反序列化漏洞:存在于登录的execution参数,漏洞分析及复现

- https://www.023niu.com 2020-02-10 12:34:11

- Apereo CAS 4 X反序列化漏洞:存在于登录的execution参数,漏洞分析及复现。

已有 1560 人围观

- CVE-2020-5316:SupportAssist Client软件漏洞,导致SupportAssist二进制文件加载任意DLL,进而导致执行任意特权代码

- https://www.023niu.com 2020-02-12 10:24:34

- 戴尔建议用户尽快更新其Dell计算机上的SupportAssist软件,因为所有未修补的版本都容易受到攻击。 如果利用此漏洞,攻击者可能会在SupportAssist软件的二进制文件的上下文中加载并执行恶意负载

已有 339 人围观

- PayPal的Google Pay集成漏洞:可通过PayPal帐户进行未经授权的交易

- https://www.023niu.com 2020-02-27 16:53:45

- PayPal的Google Pay集成漏洞,可通过PayPal帐户进行未经授权的交易。

已有 384 人围观

- 漏洞利用研究之Firefox浏览器

- https://www.023niu.com 2020-02-24 15:18:46

- 安全研究人员已利用引擎的JIT代码优化阶段中的漏洞,并将其用于任意代码执行。

已有 307 人围观

- CVE-2020-1938:Apache AJP 协议漏洞,从环境搭建到修复建议详细分析

- https://www.023niu.com 2020-02-25 15:11:02

- CVE-2020-1938 Apache AJP 协议漏洞,从环境搭建到修复建议详细分析。

已有 660 人围观

- 不当输入验证漏洞:Snapchat网站,可用于通过短信向受害者的手机发送任意构造的文本或URL链接

- https://www.023niu.com 2020-02-27 17:49:07

- 攻击者可以利用Snapchat网站上的不当输入验证漏洞,通过SMS将任意结构化文本或URL链接发送到受害者的手机,以实现进一步的恶意破坏或攻击。

已有 496 人围观

- 微软SharePoint Online漏洞(CVE-2020-0646):代码注入漏洞,实现远程代码执行,2020年1月份.NET补丁修复

- https://www.023niu.com 2020-02-28 16:35:58

- 微软SharePoint Online漏洞(CVE-2020-0646),代码注入漏洞,能够在目标系统中实现远程代码执行,2020年1月份 NET补丁修复

已有 657 人围观

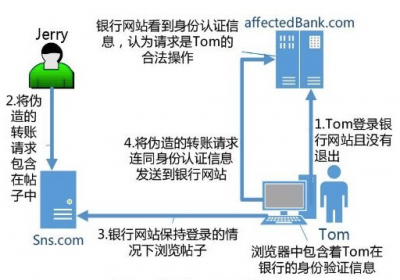

- CSRF攻击:WEB攻击形态的存在

- https://www.023niu.com 2020-01-15 09:05:36

- 由于现代浏览器的工作机制,存在一种WEB网络攻击形式,这种攻击形式称为CSRF攻击。这次我们给出了攻击原理,同时给出了服务器端CSRF防御的解决方案。

已有 321 人围观

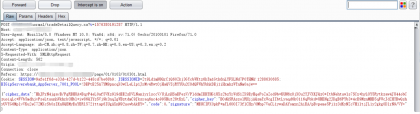

- 渗透测试:利用前端断点拦截和JS脚本替换对前端加密数据的修改

- https://www.023niu.com 2020-01-07 09:34:42

- 本文介绍的两种方法,虽然断点调试比JS脚本代码替换更容易,但是JS脚本代码替换方法可以实现更强大的功能,测试人员可以根据实际需要选择适当的测试方法

已有 2286 人围观

- PyExfil:用于检测系统对数据泄露的抵抗力

- https://www.023niu.com 2019-12-31 09:44:19

- PyExfil项目本身是一个测试库,以python库的形式提供给用户。 该工具实现了多种数据泄漏技术,包括攻击者已经使用或正在实际攻击中使用的某些技术。

已有 365 人围观

- 如何使用ADSI接口和反射型DLL枚举活动目录

- https://www.023niu.com 2019-12-08 22:20:57

- 您正在使用TIBER-EU,CBEST和其他红队安全评估框架,并最终成功地渗透到目标网络,并使用有效负载和C2通道成功绕过了目标网络的安全保护措施。我们的Active Directory枚举工具不会触发安全警报

已有 433 人围观

- 利用Regini操作注册表权限介绍

- 2019-08-04 22:21:07

- Regini exe是Windows NT架构中的一个实用命令行工具,它用于通过命令行或脚本创建、修改或删除注册表项值,另外也用来修改注册表项的权限。

已有 666 人围观

- Fckeditor最新安全漏洞及防护整理

- 2019-05-18 09:31:38

- Fckeditor漏洞及安全防范最新整理,部分搜集于网络、以及个人经验

已有 782 人围观

- 针对WastedLocker勒索软件样本的详细技术分析

- https://www.023niu.com 2020-08-21 13:41:18

- 对于网络犯罪分子而言,在目标攻击中使用勒索软件已成为一种普遍现象。每月都有新的勒索软件攻击,有时甚至更频繁。在本文中,我们将对WastedLocker勒索软件的样本进行详细的技术分析。

已有 416 人围观

- 整理总结各类web扫描器的特征

- https://www.023niu.com 2020-08-24 13:29:09

- Web扫描程序通过构造特殊请求来扫描Web系统中可能存在的安全漏洞。它是渗透的必要工具。本文尝试从扫描的检测方向入手,根据扫描的功能和所生成的请求内容对其进行分类。

已有 1737 人围观

- 流氓应用程序收集隐私:分析Apple设备剪贴板上泄漏GPS信息的潜在危险

- https://www.023niu.com 2020-03-17 14:56:42

- 分析Apple设备剪贴板上泄漏GPS信息潜在危险。当 iPhone或iPad用户使用APP时,不可避免某些APP会请求打开定位权限,以便获得用户的当前位置,例如地图,外卖店和其他生活方式的应用程序。

已有 352 人围观

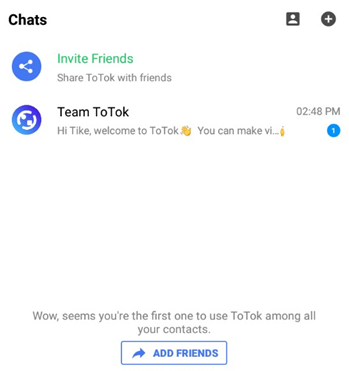

- 网络安全之奇安信情报中心分析出某APP存在恶意操作行为

- https://www.023niu.com 2020-01-03 09:50:39

- 奇安信威胁情报中心在这里强调:请尽可能安装国产和多用户应用程序,并尽可能通过官方渠道下载它们。 对于境外的APP需要保持防备之心。

已有 386 人围观

针对WastedLocker勒索软件样本的详细技术分析

https://www.023niu.com: 对于网络犯罪分子而言,在目标攻击中使用勒索软件已成为一种普遍现象。每月都有新的勒索软件攻击,有时甚至更频繁。在本文中,我们将对WastedLocker勒索软件的样本进行详细的技术分析。

2020-08-21 13:41:18 )416( 亮了

搭建企业蜜网时如何在内网区域变“废”为宝

https://www.023niu.com: 正常情况下是在公网,DMZ和内网办公区域中部署三层蜜罐系统。今天,我们仅讨论在搭建企业蜜网时如何在内网区域变“废”为宝,而不仅仅是几个可怜的蜜罐。

2020-08-21 12:58:02 )598( 亮了

漏洞复现分析之通达OA

https://www.023niu.com: 目标文件用于确定用户是否登录。如果没有登录,则无法上传。因此,删除此文件可以成功上传webshell。

2020-08-20 11:19:08 )568( 亮了

APP客户端身份验证绕过漏洞:使用Android平台集成开发环境Android Studio安全测试,获取用户密码

https://www.023niu.com: 在授权安全性测试中,使用Android Studio(一个用于Android平台的集成开发环境)来发现APP客户端身份验证绕过漏洞并获取用户密码。

2020-08-19 12:39:42 )1008( 亮了

流氓应用程序收集隐私:分析Apple设备剪贴板上泄漏GPS信息的潜在危险

https://www.023niu.com: 分析Apple设备剪贴板上泄漏GPS信息潜在危险。当 iPhone或iPad用户使用APP时,不可避免某些APP会请求打开定位权限,以便获得用户的当前位置,例如地图,外卖店和其他生活方式的应用程序。

2020-03-17 14:56:42 )352( 亮了

CVE-2019-17016 Firefox浏览器漏洞:使用单个注入点提取CSS数据

https://www.023niu.com: Firefox浏览器中发现了一个安全漏洞。此漏洞为CVE-2019-17016。在分析此安全漏洞时发现了一种新技术,该技术使用单个注入点从Firefox浏览器中提取CSS数据。

2020-03-16 17:40:03 )300( 亮了