入侵检测工具snort基于Kali的配置和入侵检测测试

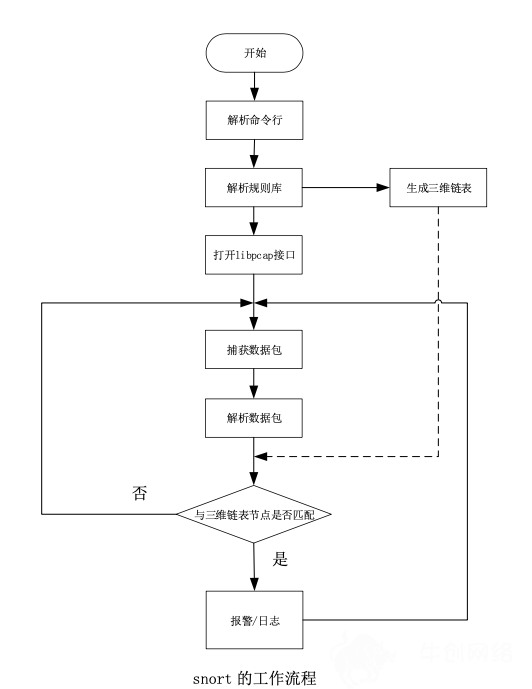

摘要:作为开源代码的入侵检测工具,snort在入侵检测系统的开发中具有重要的参考意义。它主要包括初始化工作,解析命令行,读入规则库,生成用于检测的三维规则的链表,然后进行循环检测。

作为开源代码的入侵检测工具,snort在入侵检测系统的开发中具有重要的参考意义。它主要包括初始化工作,解析命令行,读入规则库,生成用于检测的三维规则的链表,然后进行循环检测。

流程图:

1.在kali Linux下安装snort

(1)从https://www.snort.org/downloads官方网站下载

snort-2.9.15.1.tar.gz

daq-2.0.6.tar.gz

解压安装包:

tar-zxvf snort-2.9.15.1.tar.gz

tar-zxvf daq-2.0.6.tar.gz

(2)安装daq所依赖的开发包时,直接编译时会发生错误

Apt-get install flex

Apt-get install bison

Apt-get install libpcap-dev

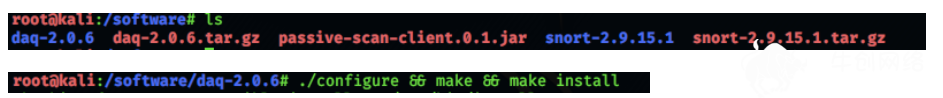

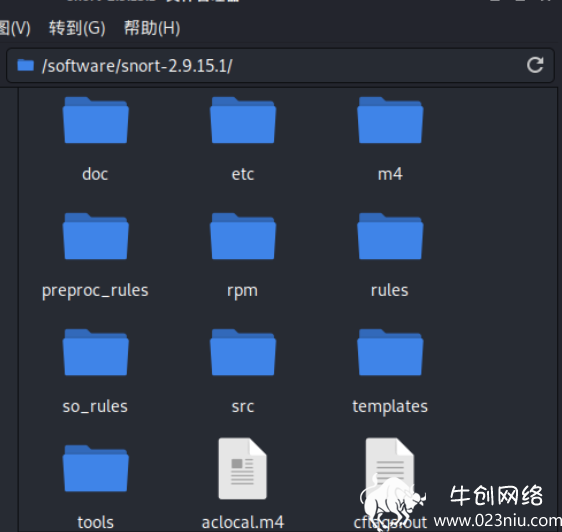

(3)查看目录中的文件并编译dag包

(4)安装snort依赖的软件包

Apt-get isatll libpcre3-dev

Apt-get install libdumbnet-dev

apt-get install zlibig-dev

还要编译snort包:./configure –disable-open-appid

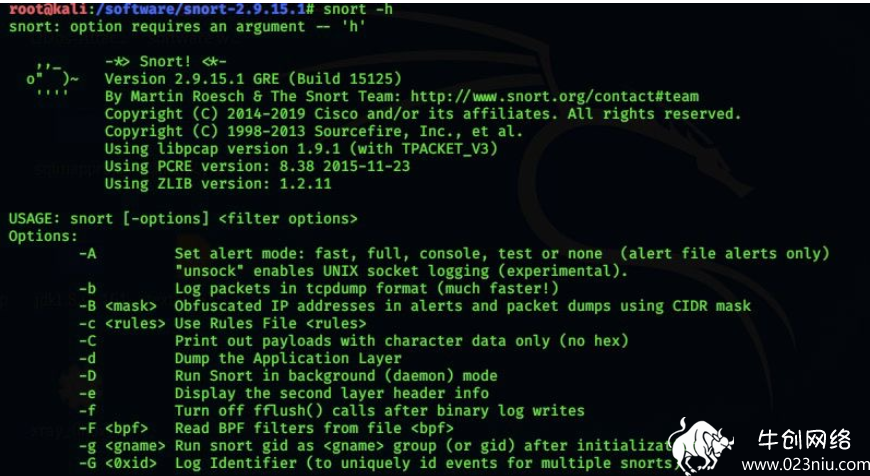

(5)查看snort是否安装成功

2.配置snort规则以检测ping攻击

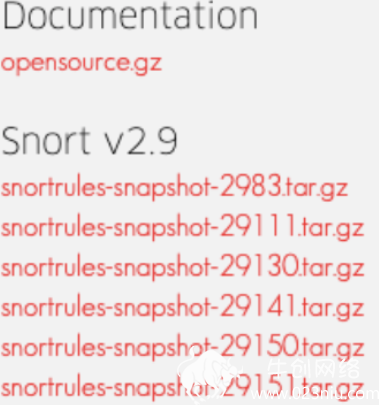

从官方网站下载规则包:(需要注册)

下载并解压缩最新的规则包

将snort安装目录中的软件包替换为规则软件包

使用Snort检测ping攻击

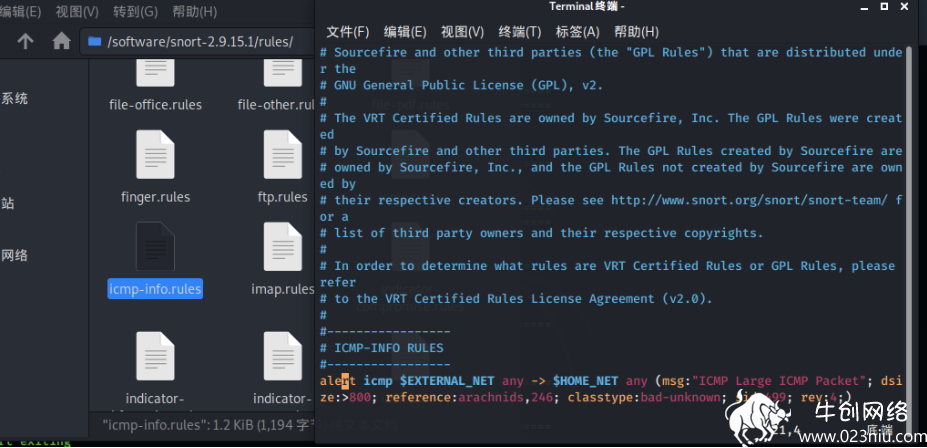

在rules/icmp-info.rules文件中设置以下规则:

创建snort检测日志

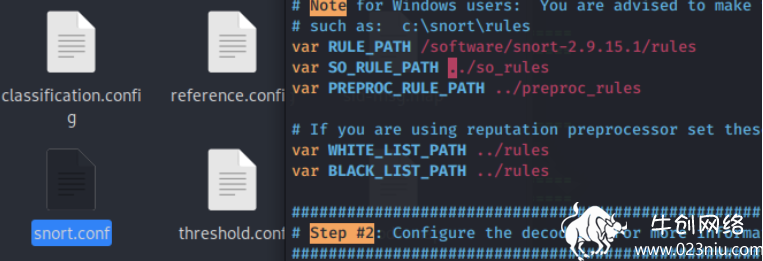

将snort规则中的路径(RULE_PATH)更改为snort下的rule规则路径

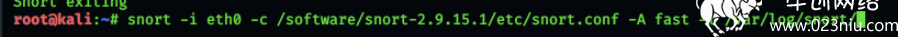

使用snort规则检测流量并将结果输出到snort日志

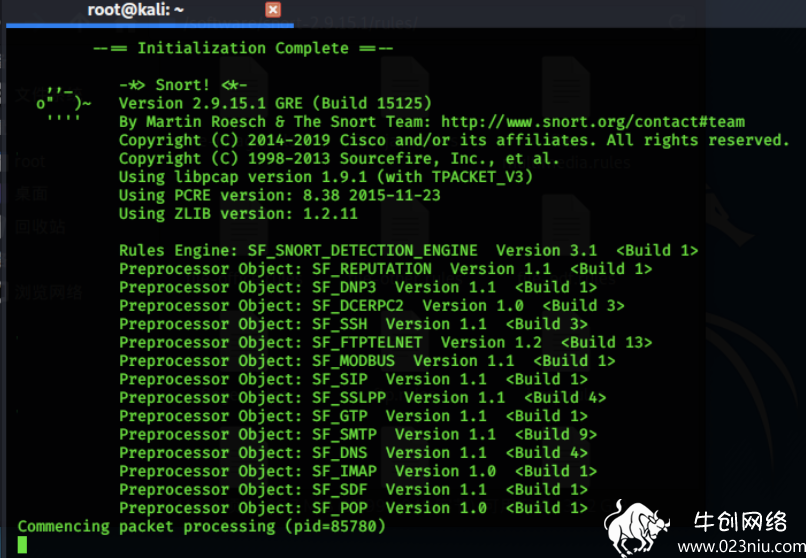

成功开启snort进行检测

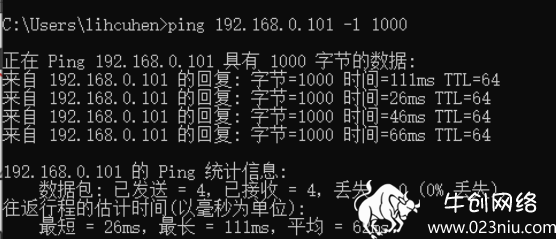

使用LAN中的主机对数据包> 800的snort所在的主机执行ping操作

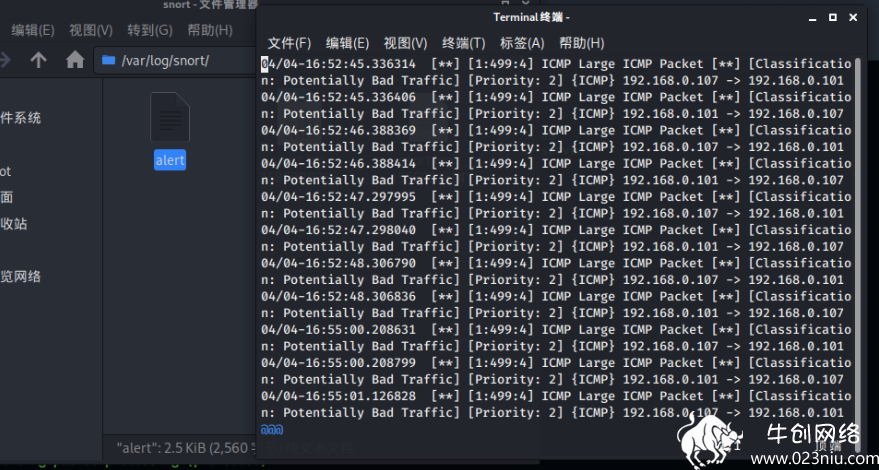

在日志中查看测试结果:

成功检测到数据包大于800的ping攻击!

使用Snort检测nmap扫描

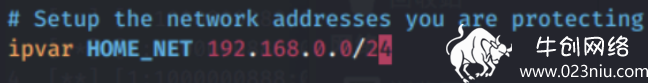

1.修改snort规则,将检测到的家庭网络更改为局域网

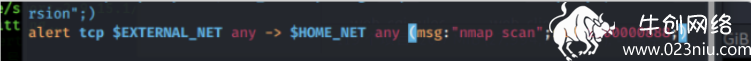

2.在rules/local.rules下配置tcp规则

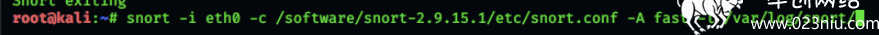

3.启动snort扫描并在局域网中检测

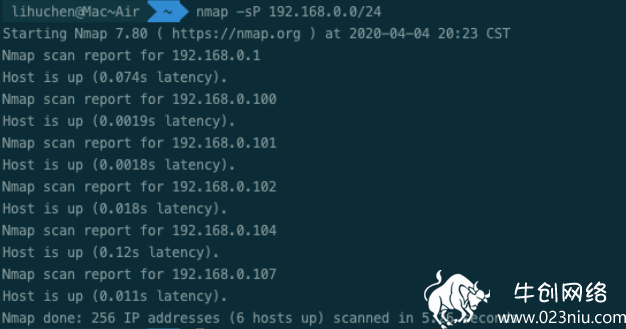

4.使用主机在局域网中执行namp扫描

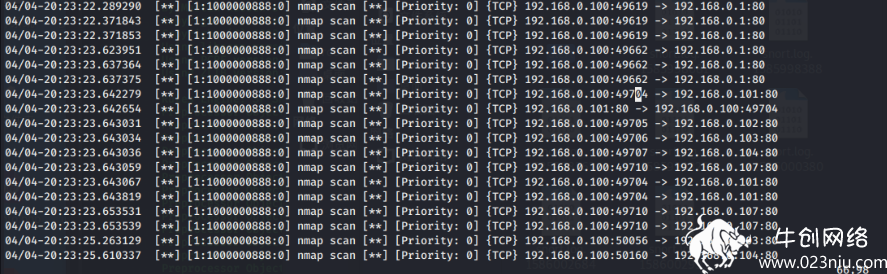

5.在var/log/snort中查看测试结果

Snort还可以检测网站访问。

由于snort只能检测入侵并发出警报消息,而不能直接阻止入侵,因此可以将snort与iptables结合使用解决问题。

①使用Snort的扩展功能来定制和开发集成插件(snortsam):Snort具有一种插件机制,可提供预处理插件和处理插件。这种插件支持Snort中的自定义开发和加载。因此,第一种实现方法是定制插件的开发。当检测到规则匹配时,将调用远程主机或相应主机的防火墙,并将建立入侵的IP和端口以建立相应的主机 iptables规则丢弃此连接,端口或此ip的所有数据包的数据包。

②使用Snort的警报日志自定义开发脚本。与Snort的插件方法相比,第二种实现方法非常简单且易于实现。它使用简单的脚本实时读取警报日志,创建相应的lptables规则,并将其添加到远程主机或防火墙规则中。在相应主机的防火墙规则中,实现了与第一种方法相同的功能。尽管就处理速度而言,后者不如第一种方法及时,但总体保护能力并没有太大差异。

上一篇:安全扫描工具Tsunami:功能强大,是一个可扩展的插件系统,可检测和扫描高危漏洞。

下一篇:Kube-Bench:Kubernete的安全检测工具,基于Go开发的应用程序,可以帮助研究人员在已部署的Kubernete上执行安全检测。

Warning: file_put_contents(/www/wwwroot/www.023niu.com/caches/caches_tpl_data/caches_data/dbb9dfb7583cf7fc6b2203caae00938b.cache.php): failed to open stream: Permission denied in /www/wwwroot/www.023niu.com/phpcms/libs/classes/cache_file.class.php on line 60

人机验证(Captcha)绕过方法:使用Chrome开发者工具在目标网站登录页面上执行简单的元素编辑,以实现Captcha绕过

牛创网络: " 人机身份验证(Captcha)通常显示在网站的注册,登录名和密码重置页面上。 以下是目标网站在登录页面中排列的验证码机制。 从上图可以

2020-01-26 12:44:09 )9834( 亮了

自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

牛创网络: "自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

2020-01-30 14:04:47 )6654( 亮了

Grafana CVE-2020-13379漏洞分析:重定向和URL参数注入漏洞的综合利用可以在任何Grafana产品实例中实现未经授权的服务器端请求伪造攻击SSRF

牛创网络: "在Grafana产品实例中,综合利用重定向和URL参数注入漏洞可以实现未经授权的服务器端请求伪造攻击(SSRF)。该漏洞影响Grafana 3 0 1至7 0 1版本。

2020-08-12 14:26:44 )4811( 亮了

Nginx反向代理配置及反向代理泛目录,目录,全站方法

牛创网络: "使用nginx代理dan(sui)是http响应消息写入服务地址或Web绝对路径的情况。 写一个死的服务地址是很少见的,但它偶尔也会发生。 最棘手的是写入web绝对路径,特别是如果绝对路径没有公共前缀

2019-06-17 10:08:58 )4281( 亮了

fortify sca自定义代码安全扫描工具扫描规则(源代码编写、规则定义和扫描结果展示)

牛创网络: "一般安全问题(例如代码注入漏洞),当前fortify sca规则具有很多误报,可通过规则优化来减少误报。自带的扫描规则不能检测到这些问题。 需要自定义扫描规则,合规性角度展示安全风险。

2020-02-12 10:49:07 )3917( 亮了

整理几款2020年流行的漏洞扫描工具

牛创网络: "漏洞扫描器就是确保可以及时准确地检测信息平台基础架构的安全性,确保业务的平稳发展,业务的高效快速发展以及公司,企业和国家 地区的所有信息资产的维护安全。

2020-08-05 14:36:26 )2991( 亮了

微擎安装使用技巧-微擎安装的时候页面显示空白是怎么回事?

牛创网络: "我们在公众号开发中,有时候会用到微擎,那我们来看一下微擎安装的时候页面显示空白是怎么回事吧

2019-06-08 15:34:16 )2489( 亮了

渗透测试:利用前端断点拦截和JS脚本替换对前端加密数据的修改

牛创网络: " 本文介绍的两种方法,虽然断点调试比JS脚本代码替换更容易,但是JS脚本代码替换方法可以实现更强大的功能,测试人员可以根据实际需要选择适当的测试方法

2020-01-07 09:34:42 )2277( 亮了

从工业界到学界盘点SAS与R优缺点比较

牛创网络: "虽然它在业界仍然由SAS主导,但R在学术界广泛使用,因为它的免费开源属性允许用户编写和共享他们自己的应用程序 然而,由于缺乏SAS经验,许多获得数据分析学位的学生很难找到工作。

2019-07-13 22:25:29 )2056( 亮了

41款APP侵犯用户隐私权:QQ,小米,搜狐,新浪,人人均被通报

牛创网络: "随着互联网的不断发展,我们进入了一个时代,每个人都离不开手机。 但是,APP越来越侵犯了用户隐私权。12月19日,工业和信息化部发布了《关于侵犯用户权益的APP(第一批)》的通知。

2019-12-20 11:28:14 )1981( 亮了