网站遭到黑客入侵和篡改,导致Web界面异常,远程处理记一次IIS劫持处置

摘要:网页篡改和服务器入侵事件已经处理了好几年, 第一个反应是服务器被提升,后门受到攻击以及CPU和内存等资源被占用,从而使站点无法正常工作。

另一方的管理员登录到服务器后,电视已连接到管理员的计算机,系统为2008R2,并且IIS7.5用作Web服务。

下载D Shield(http://d99net.net/down/d_safe_2.1.5.4.zip)并转至该站点。

检测到一句后门。 访问路径为:http://service.xxx.com/js/post.aspx。

IIS日志查询访问IP是香港IP和生存检测蜘蛛,在备份后门文件后将其删除。

检查该帐户,克隆来宾,并在备份注册表sam密钥后手动删除该来宾帐户密钥。

查看通常用于特权升级的C:\ Windows \ temp,C:\ Windows \ debug目录,没有用于特权升级的任何熟悉的脚本和文件

查看目录权限和IIS权限,Web目录中的每个人都有完全控制权,并且IIS程序池被标识为管理员帐户!

奇怪事件1.发现入侵后,WEB界面已损坏

删除Webshell和克隆帐户后,我去了D进行临时保护,并且我正在准备让管理员更改密码并以静默方式杀死病毒。 我下线睡觉了。 告诉网站API接口无法访问。 访问界面的地址为:http://service.mosaic.com/app/xxx.ashx

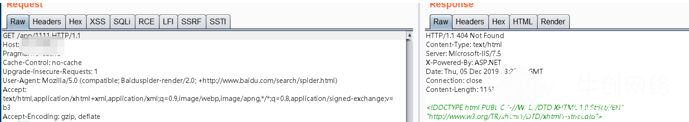

检查Web目录中是否存在app目录,并且文件是否存在。 当您访问它时,它提示404无法找到该对象。

在app文件夹中创建一个新的txt文件,对其进行访问,然后继续查找该对象。 再次具有侵略性。

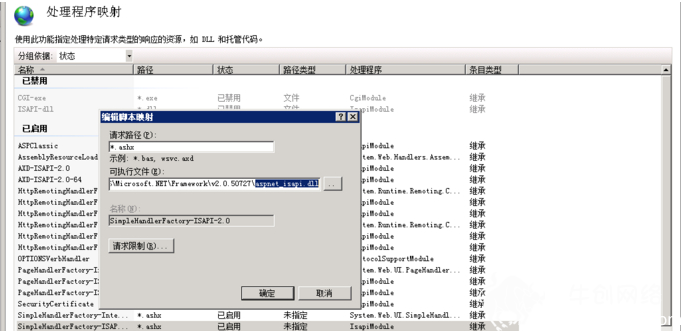

通常,IIS会为asp,php,aspx,ashx等设置处理程序映射。如下所示,

静态文件(例如html,txt,css)默认情况下无需指定可执行文件进行处理。

静态文件也找不到对象! 第一个反应是篡改了网站的根目录web.config,并重写了应用程序路径的URL。 (.net的URL重写类似于J ** A的URL路由,可以由站点的bin目录中的dll直接处理)

打开web.config,查看是否有伪静态规则将请求转发到app目录下的程序进行处理,但未对/ app / xxx之类的路径进行任何设置。

奇怪的事件II,Windows下的IIS区分大小写!

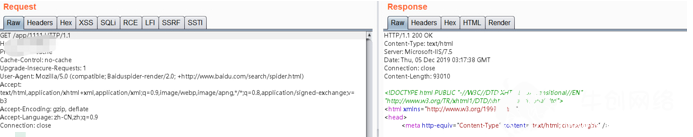

访问期间切换输入法,大写锁定,发生了奇迹。 可以正常请求路径http://xxx.mosaic.com/APP/xxx.ashx。 对于简单的测试,可以访问aPp,aPP和App。 至此,基本上可以确定IIS上有一个可以进行URL处理的程序。

管理员发送了上吊马的详细信息:从百度搜索进入,您可以看到非法信息。

整个过程立即变得清晰起来。 这不是简单的URL劫持,判断源和路径,然后有选择地返回菠菜信息。 常规程序。

奇怪的事件3。找不到跳转文件。

根据以前的经验,检查global.asax,逐行观看2分钟,没有问题,然后打开web.config并观看2分钟,没有问题。

C:\ Windows \ System32 \ inetsrv \ config目录(IIS7的站点配置存储在此处),搜索应用程序关键字,没有问题。

审查了整个过程:

1.使用百度蜘蛛UA访问带有应用程序关键字的URL会被挂起

2.无挂马文件

至此,基本上可以确定所加载的dll扩展存在问题。

设置站点,指向IIS默认站点路径,修改百度UA,然后访问/ appxxx以验证是否出现了有关出售蔬菜的信息。

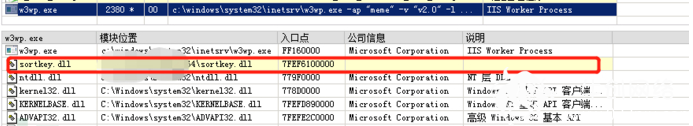

在进程视图中,找到Web进程w3wp.exe

加载了带有公司信息和描述的出色dll。 豁然开朗。

校验:

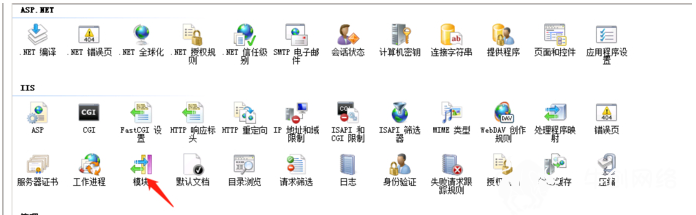

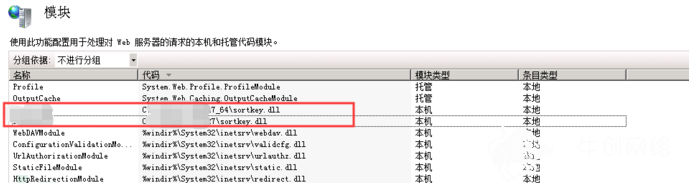

检查IIS全局设置中的isapi筛选器和模块设置,并在模块功能下找到真正的凶手。

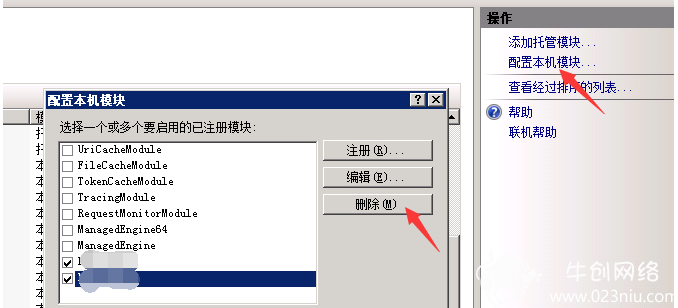

发现问题后,处理相对简单。 右键单击以删除该模块,然后在“配置本地模块功能”下,选择刚删除的模块名称,然后删除并重新启动IIS。

访问应用程序路径验证,最后出现找不到长时间丢失的对象的提示。

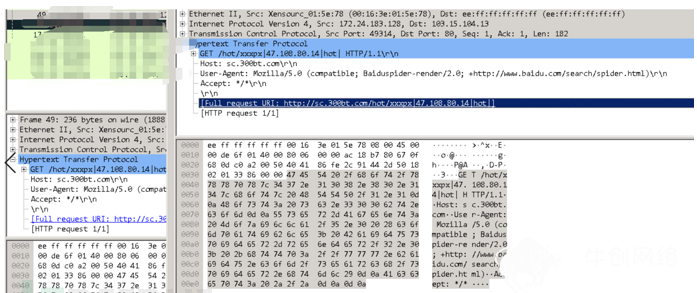

通过将dll加载到测试服务器上并触发事件,可以按以下方式查看数据包捕获:

满足条件时(路径中带有单词app且UA是蜘蛛),IIS进程将请求http://sc.xxxbt.com/xxx路径并返回所请求的内容。

此时,应用程序界面已恢复正常,并且不再存在悬而未决的问题。

其余的由管理员检查并杀死,业务暂时恢复,新系统在另一天重新部署和加固。

相关热词搜索:网站遭到黑客入侵和篡改 Web界面异常 远程处理 IIS劫持处置

上一篇:Python应用程序Attack Monitor:一款强大的终端检测和自动恶意软件动态分析软件

下一篇:DNSExfiltrator:基于DNS的数据泄露测试工具

人机验证(Captcha)绕过方法:使用Chrome开发者工具在目标网站登录页面上执行简单的元素编辑,以实现Captcha绕过

牛创网络: " 人机身份验证(Captcha)通常显示在网站的注册,登录名和密码重置页面上。 以下是目标网站在登录页面中排列的验证码机制。 从上图可以

2020-01-26 12:44:09 )9838( 亮了

自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

牛创网络: "自动发现IDOR(越权)漏洞的方法:使用BurpSuite中的Autozie和Autorepeater插件来检测和识别IDOR漏洞,而无需手动更改每个请求的参数

2020-01-30 14:04:47 )6657( 亮了

Grafana CVE-2020-13379漏洞分析:重定向和URL参数注入漏洞的综合利用可以在任何Grafana产品实例中实现未经授权的服务器端请求伪造攻击SSRF

牛创网络: "在Grafana产品实例中,综合利用重定向和URL参数注入漏洞可以实现未经授权的服务器端请求伪造攻击(SSRF)。该漏洞影响Grafana 3 0 1至7 0 1版本。

2020-08-12 14:26:44 )4816( 亮了

Nginx反向代理配置及反向代理泛目录,目录,全站方法

牛创网络: "使用nginx代理dan(sui)是http响应消息写入服务地址或Web绝对路径的情况。 写一个死的服务地址是很少见的,但它偶尔也会发生。 最棘手的是写入web绝对路径,特别是如果绝对路径没有公共前缀

2019-06-17 10:08:58 )4284( 亮了

fortify sca自定义代码安全扫描工具扫描规则(源代码编写、规则定义和扫描结果展示)

牛创网络: "一般安全问题(例如代码注入漏洞),当前fortify sca规则具有很多误报,可通过规则优化来减少误报。自带的扫描规则不能检测到这些问题。 需要自定义扫描规则,合规性角度展示安全风险。

2020-02-12 10:49:07 )3920( 亮了

整理几款2020年流行的漏洞扫描工具

牛创网络: "漏洞扫描器就是确保可以及时准确地检测信息平台基础架构的安全性,确保业务的平稳发展,业务的高效快速发展以及公司,企业和国家 地区的所有信息资产的维护安全。

2020-08-05 14:36:26 )2992( 亮了

微擎安装使用技巧-微擎安装的时候页面显示空白是怎么回事?

牛创网络: "我们在公众号开发中,有时候会用到微擎,那我们来看一下微擎安装的时候页面显示空白是怎么回事吧

2019-06-08 15:34:16 )2491( 亮了

渗透测试:利用前端断点拦截和JS脚本替换对前端加密数据的修改

牛创网络: " 本文介绍的两种方法,虽然断点调试比JS脚本代码替换更容易,但是JS脚本代码替换方法可以实现更强大的功能,测试人员可以根据实际需要选择适当的测试方法

2020-01-07 09:34:42 )2283( 亮了

从工业界到学界盘点SAS与R优缺点比较

牛创网络: "虽然它在业界仍然由SAS主导,但R在学术界广泛使用,因为它的免费开源属性允许用户编写和共享他们自己的应用程序 然而,由于缺乏SAS经验,许多获得数据分析学位的学生很难找到工作。

2019-07-13 22:25:29 )2062( 亮了

41款APP侵犯用户隐私权:QQ,小米,搜狐,新浪,人人均被通报

牛创网络: "随着互联网的不断发展,我们进入了一个时代,每个人都离不开手机。 但是,APP越来越侵犯了用户隐私权。12月19日,工业和信息化部发布了《关于侵犯用户权益的APP(第一批)》的通知。

2019-12-20 11:28:14 )1995( 亮了